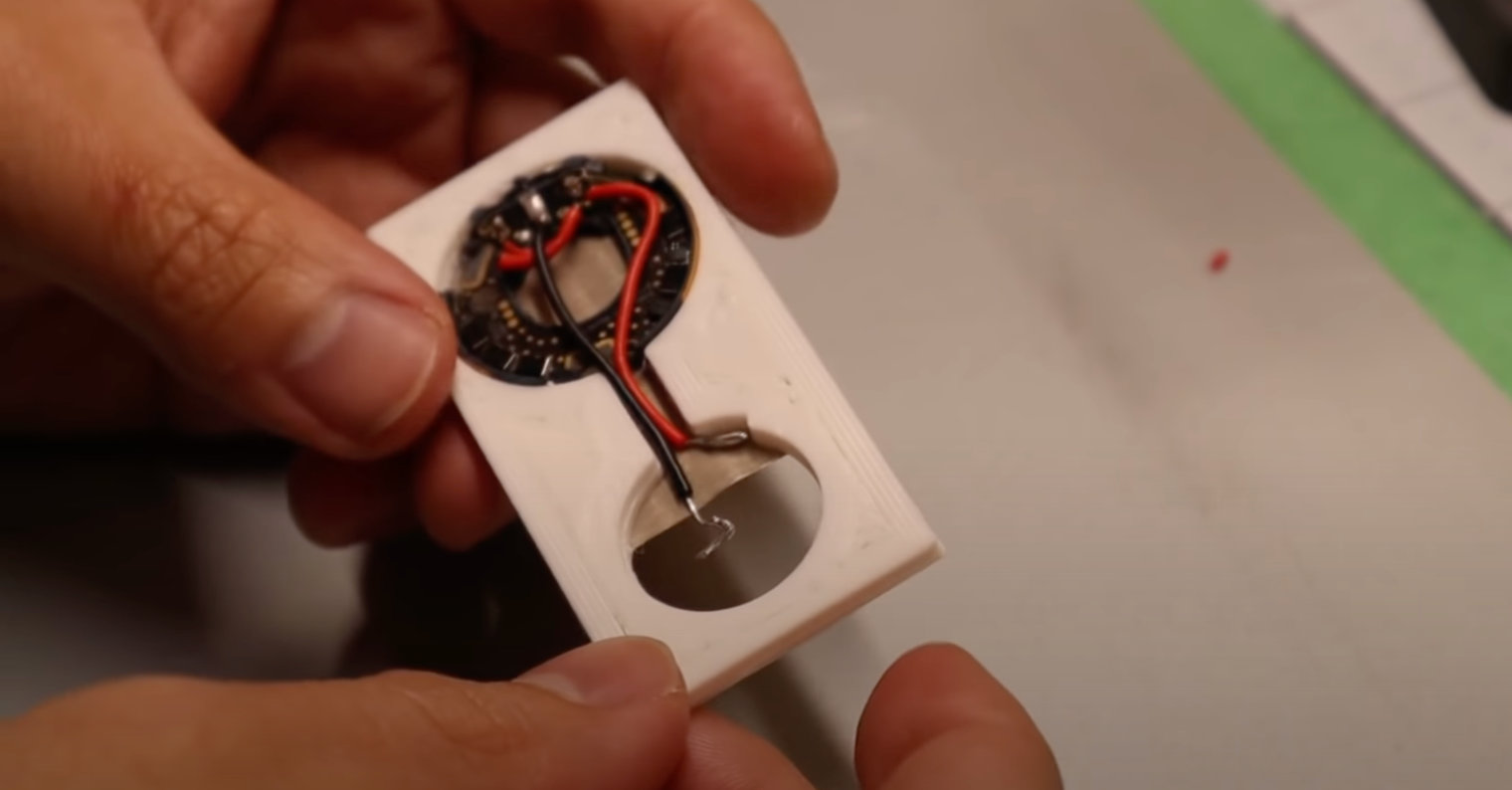

AirTag スマート ロケーターは発売されてから 2 週間も経っていませんが、すでにハッキングされています。これは、Stack Smashing のニックネームで知られるドイツのセキュリティ専門家 Thomas Roth によって処理され、マイクロコントローラーに直接侵入し、その後そのファームウェアを変更することができました。専門家はツイッターへの投稿を通じてすべてを知らせた。マイクロコントローラーへの侵入により、AirTag が損失モードで参照する URL アドレスを変更することができました。

はい!何時間も試した後 (そして 2 つの AirTag をブリックして)、なんとか AirTag のマイクロコントローラーに侵入することができました。 🥳🥳🥳

/ cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

-スタックスマッシング(@ghidraninja) 2021 年 5 月 8 日

実際には、このようなロケーターが紛失モードになっているときに、誰かがそれを見つけて iPhone に置くと (NFC 経由で通信するため)、電話機が Web サイトを開くように提案するように機能します。これは、その後、元の所有者によって直接入力された情報を参照するときに、製品が通常に動作する方法です。とにかく、この変更により、ハッカーは任意の URL を選択できるようになります。その後、AirTag を見つけたユーザーは、任意の Web サイトにアクセスできます。ロス氏はまた、通常のAirTagとハッキングされたAirTagの違いを示す短いビデオをTwitterで共有した(下記参照)。同時に、マイクロコントローラーへの侵入が、デバイスのハードウェアの操作に対する最大の障害であることを忘れてはなりません。いずれにせよ、現在ではそれが行われています。

もちろん、この欠陥は簡単に悪用され、悪者の手に渡れば危険な場合があります。ハッカーはこの手順を、たとえばフィッシングに使用し、被害者から機密データを誘い出す可能性があります。同時に、他のファンが AirTag の変更を開始できるようになります。 Appleがこれにどう対処するかは今のところ不明だ。最悪のシナリオは、この方法で変更されたロケーターが引き続き完全に機能し、「探す」ネットワークでリモートからブロックできないということです。 2 番目のオプションの方が良さそうです。彼女によると、クパチーノ出身の巨人はソフトウェアアップデートを通じてこの事実に対処できる可能性があるという。

簡単なデモを構築しました: NFC URL を変更した AirTag 😎

(ケーブルは電源にのみ使用されます) pic.twitter.com/DrMIK49Tu0

-スタックスマッシング(@ghidraninja) 2021 年 5 月 8 日

かもしれない 興味がありますか

ただの感覚、不必要に膨らんだバブル。これは、AirTag の主な目的に大きな影響を与えません。キーホルダーが大量にハッキングされることを心配する必要はまったくないと思います。

そして彼は何を達成したのでしょうか?それが誰にとっても良いことなのかわかりません。

そう、それは Apple の有名なセキュリティです :-(

私にとって、AirTag はまったく役に立たないデバイスです。同じ機能を備えた、さらに 3 分の 1 の価格でボーナスとして販売されている製品が他にもたくさんあります :-)