浙江中国大学の研究者は、非常に興味深いことを発見しました。それは、携帯電話のインテリジェント アシスタント (この場合は Siri と Alexa) が、攻撃対象のデバイスの所有者にまったく気付かれずに、非常に簡単な方法で攻撃される可能性があるということです。超音波による攻撃は人間の耳には聞こえませんが、デバイスのマイクで検出でき、多くの場合に命令できることが判明しています。

かもしれない 興味がありますか

この攻撃手法は「Dolphin Attack」と呼ばれており、非常に単純な原理で動作します。まず、人間の音声コマンドを超音波周波数 (帯域 20hz 以上) に変換し、これらのコマンドをターゲットのデバイスに送信する必要があります。音声を正常に送信するために必要なのは、小型アンプと超音波デコーダに接続された電話スピーカーだけです。攻撃されたデバイスの高感度マイクのおかげでコマンドが認識され、携帯電話やタブレットはそれを所有者の従来の音声コマンドとして受け取ります。

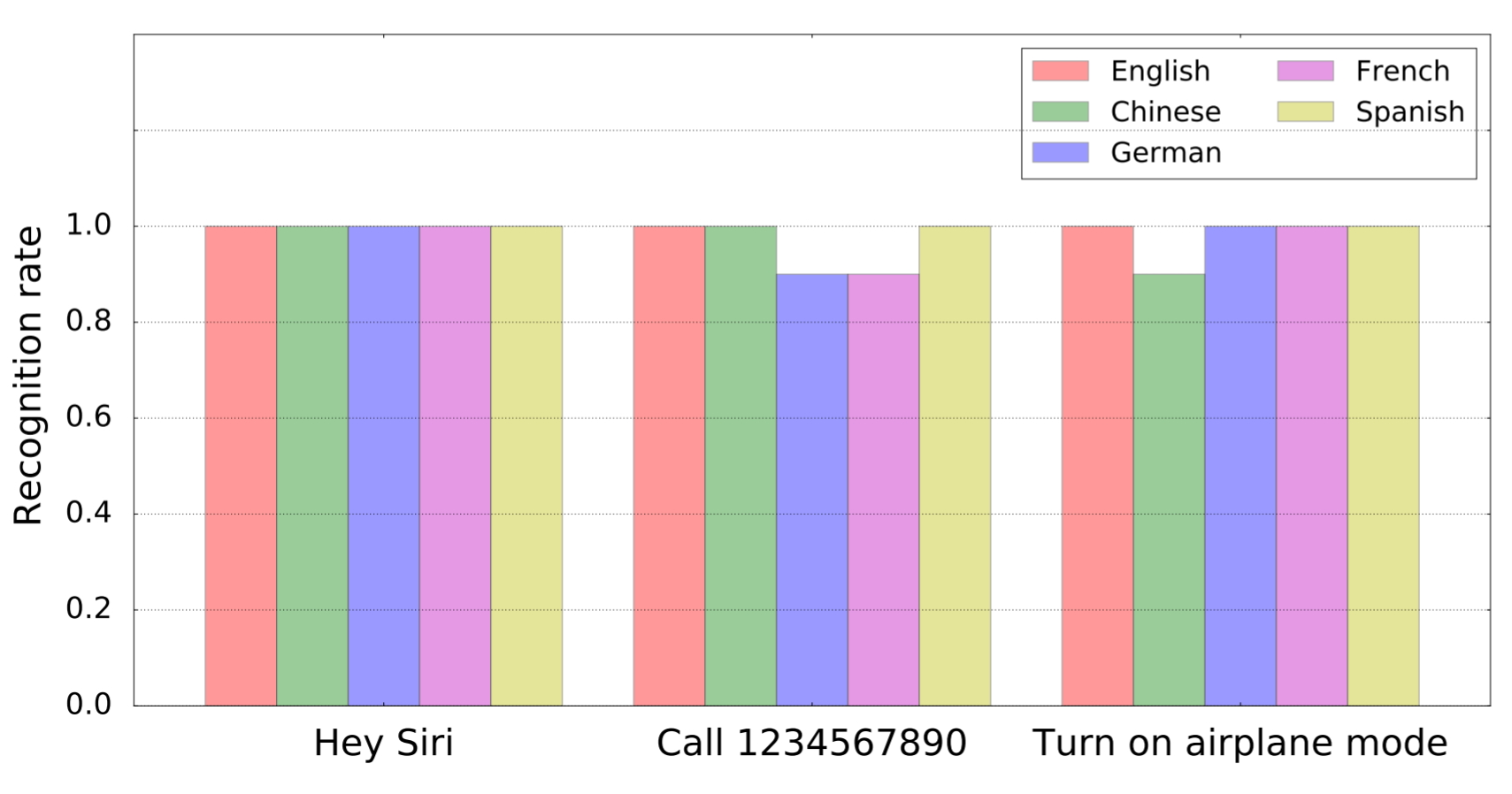

調査の一環として、市場にいる女性アシスタントは基本的にすべて、そのような調整された注文に応じていることが判明しました。 Siri、Alexa、Google アシスタント、Samsung S Voice など。テストされたデバイスはテスト結果に影響を与えませんでした。したがって、アシスタントの反応は、電話とタブレットまたはコンピューターの両方から受信されました。具体的には、iPhone、iPad、MacBook、Google Nexus 7、Amazon Echo、さらには Audi Q3 までがテストされました。合計 16 個のデバイスと 7 つの異なるシステムがありました。超音波コマンドは全員が登録しました。おそらくさらに不気味なのは、変更された (人間の耳には聞こえない) コマンドも音声認識機能によって認識されたという事実です。

テストではいくつかの手順が使用されました。番号をダイヤルする簡単なコマンドから、口述入力されたページを開いたり、特定の設定を変更したりすることまで。テストの一環として、車のナビゲーションの目的地を変更することも可能でした。

デバイスをハッキングするこの新しい方法に関する唯一の明るいニュースは、現在約 1.5 ~ 2 メートルの距離でも機能するという事実です。音声アシスタントの開発者は、システム全体の機能の低下につながる可能性があるため、コマンドの検知頻度を制限したくないため、防御は困難になるでしょう。しかし、将来的には何らかの解決策を見つける必要があるでしょう。

ズドルイ: Engadgetの

記事を翻訳しているのですから、もっと分かりやすくしたはずです。英語の原文に比べれば、その仕組みはそれほど混乱しません。防御は簡単で、超音波周波数のみで来るコマンドを無視するだけです。

はい、記事に記載されているように、超音波周波数からのコマンドを無視することは、これが従来の音声コマンドの結果として得られる品質と認識機能にどのような影響を与えるか完全には明らかではないため、開発者は続行しません。

いいえ、記事ではスペクトルを切断すると言っています。私は、スペクトルの超音波部分のみで構成される入力を無視することを提案しました。